- Wie lösen Sie Audit-Ergebnisse??

- Was ist der Hauptzweck des Sicherheitsaudits??

- Wie führen Sie ein Informationssicherheitsaudit durch??

- Was sind die Best Practices und Prinzipien von Sicherheitsaudits??

- Was sind Feststellungen bei einem Audit??

- Was sind die beiden Maßnahmen, die aufgrund der Prüfungsfeststellungen ergriffen wurden??

- WIE FUNKTIONIERT IT-Sicherheitsaudit??

- Was ist Systemsicherheit und Audit??

- Wie lange dauert ein Sicherheitsaudit?

- Wie führe ich ein IT-Audit durch??

- Ist ein Sicherheitsaudit wirklich nötig? Was sind Ihre Empfehlungen für die Durchführung eines solchen Audits??

- Ist ein Sicherheitsaudit eine Checkliste?

Wie lösen Sie Audit-Ergebnisse??

Reagieren Sie direkt auf das Ergebnis und seine Empfehlung(en) Geben Sie spezifische Maßnahmen an, die das Management zu ergreifen hat, um das Ergebnis zu korrigieren. Formulieren Sie Ihre Antwort klar und prägnant. Informationen ausschließen, die für die Feststellung oder den Korrekturmaßnahmenplan nicht relevant sind.

Was ist der Hauptzweck des Sicherheitsaudits??

Ein Sicherheitsaudit ist die allgemeine Beschreibung der vielen Möglichkeiten, wie Unternehmen ihren allgemeinen Sicherheitsstatus, einschließlich der Cybersicherheit, testen und bewerten können. Sie können mehr als eine Art von Sicherheitsaudit einsetzen, um die gewünschten Ergebnisse zu erzielen und Ihre Geschäftsziele zu erreichen.

Wie führen Sie ein Informationssicherheitsaudit durch??

So führen Sie Ihr eigenes internes Sicherheitsaudit durch

- Bewerten Sie Ihr Vermögen. Ihre erste Aufgabe als Wirtschaftsprüfer besteht darin, den Umfang Ihrer Prüfung festzulegen, indem Sie eine Liste aller Ihrer Vermögenswerte aufschreiben. ...

- Identifizieren Sie Bedrohungen. ...

- Bewertung der aktuellen Sicherheit. ...

- Risikobewertungen zuweisen. ...

- Erstellen Sie Ihren Plan.

Was sind die Best Practices und Prinzipien von Sicherheitsaudits??

Best Practices bei der Vorbereitung auf ein Cybersicherheitsaudit

- Überprüfen Sie Ihre Datensicherheitsrichtlinie. ...

- Zentralisieren Sie Ihre Cybersicherheitsrichtlinien. ...

- Detaillieren Sie Ihre Netzwerkstruktur. ...

- Überprüfen Sie relevante Compliance-Standards. ...

- Erstellen Sie eine Liste des Sicherheitspersonals und seiner Verantwortlichkeiten.

Was sind Feststellungen bei einem Audit??

Prüfungsfeststellungen sind die Ergebnisse einer Prüfung. ... Nachdem der Bankprüfer seine Prüfung abgeschlossen hat, präsentiert er die Prüfungsergebnisse, um seine Erkenntnisse und seine Verbesserungsvorschläge zu kommunizieren. Die Prüfungsfeststellungen basieren auf Nachweisen darüber, wie die Geschäftstätigkeit der Bank im Hinblick auf die Prüfungskriterien abschneidet.

Was sind die beiden Maßnahmen, die aufgrund der Prüfungsfeststellungen ergriffen wurden??

Der Vorstand überprüft den Fortschritt der Korrekturmaßnahmen, die zur Behebung der im Auditbericht beschriebenen Unregelmäßigkeiten ergriffen wurden, einschließlich:

- ein. Erhebung zusätzlicher Steuern.

- b. Rückzahlung von Versicherungsleistungen und staatlichen Zuschüssen.

- c. Vorgezogene Tilgung von Krediten.

- d. Abhilfe schaffen.

- e. Andere.

WIE FUNKTIONIERT IT-Sicherheitsaudit??

Das Netzwerksicherheitsaudit ist ein Prozess, den viele Managed Security Service Provider (MSSPs) ihren Kunden anbieten. In diesem Prozess untersucht der MSSP die Cybersicherheitsrichtlinien des Kunden und die Assets im Netzwerk, um Mängel zu identifizieren, die den Kunden einer Sicherheitsverletzung aussetzen.

Was ist Systemsicherheit und Audit??

Es handelt sich um eine Untersuchung zur Überprüfung der Leistung eines Betriebssystems. Die Ziele der Durchführung eines Systemaudits sind: − Vergleich der tatsächlichen und der geplanten Leistung. Um zu überprüfen, ob die angegebenen Ziele des Systems in der aktuellen Umgebung noch gültig sind. Um die Erreichung der festgelegten Ziele zu bewerten.

Wie lange dauert ein Sicherheitsaudit?

Audits sind in der Regel für drei Monate von Anfang bis Ende geplant, was vier Wochen Planung, vier Wochen Feldarbeit und vier Wochen Erstellung des Auditberichts umfasst. Die Auditoren arbeiten in der Regel zusätzlich zu Ihrem Audit an mehreren Projekten projects.

Wie führe ich ein IT-Audit durch??

IT-Audit-Strategien

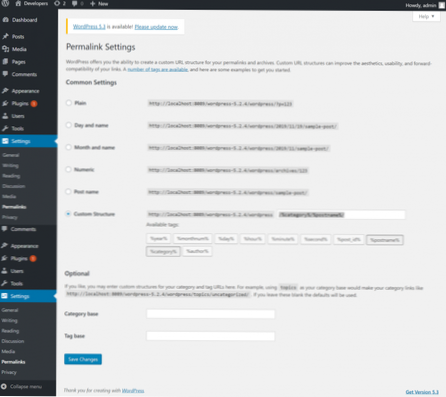

- Überprüfung der IT-Organisationsstruktur.

- Überprüfen Sie die IT-Richtlinien und -Verfahren.

- IT-Standards überprüfen.

- Überprüfen Sie die IT-Dokumentation.

- Überprüfen Sie die BIA der Organisation.

- Befragen Sie das entsprechende Personal.

- Beobachten Sie die Prozesse und die Leistung der Mitarbeiter.

Ist ein Sicherheitsaudit wirklich nötig? Was empfehlen Sie für die Durchführung eines solchen Audits??

Wenn Sie für die Informationssicherheit verantwortlich sind, sollten Sie auf gründlichen jährlichen Audits bestehen. In einigen Fällen haben Sie möglicherweise keine Wahl. Finanzinstitute müssen beispielsweise die Einhaltung von Vorschriften wie dem Gramm-Leach-Bliley Act (GLBA) durch externe Wirtschaftsprüfer bescheinigen lassen.

Ist ein Sicherheitsaudit eine Checkliste?

Ein typisches Netzwerksicherheitsaudit umfasst: Eine eingehende Analyse der Sicherheitsmaßnahmen. Risikobewertung (Prozesse, Anwendungen und Funktionen) Eine Überprüfung aller Richtlinien und Verfahren.

Usbforwindows

Usbforwindows